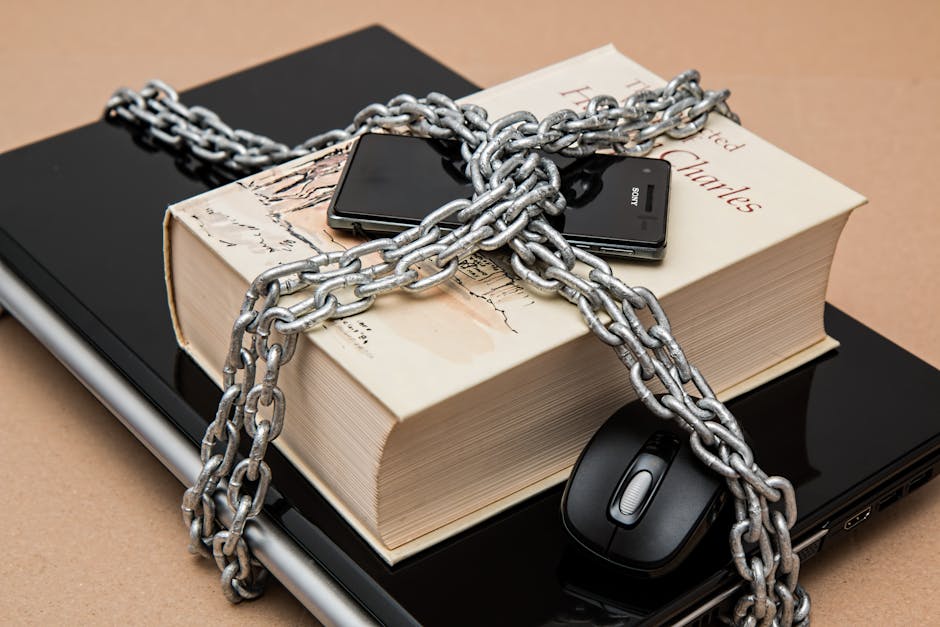

Maret 2026 telah tiba, dan dunia digital terus berputar dengan kecepatan yang memusingkan. Inovasi teknologi yang pesat, mulai dari kecerdasan buatan (AI) yang semakin canggih hingga konektivitas IoT yang merata, membuka peluang tak terbatas sekaligus menghadirkan tantangan keamanan yang belum pernah terjadi sebelumnya. Di tengah dinamika ini, pertanyaan krusial muncul: Prediksi tren keamanan data digital 2026 menunjukkan bahwa ancaman siber akan semakin kompleks dan adaptif. Siapkah Anda dan organisasi Anda menghadapi ancaman siber generasi selanjutnya?

Data digital adalah denyut nadi ekonomi modern dan inti dari kehidupan pribadi kita. Pelanggaran data bukan lagi sekadar kerugian finansial; ini bisa berarti hilangnya reputasi, terganggunya operasional, bahkan dampak yang mengancam keselamatan. Oleh karena itu, memahami dan mengantisipasi evolusi ancaman siber adalah langkah pertama menuju pertahanan yang efektif.

Artikel ini akan membawa Anda menelusuri lanskap keamanan siber di tahun 2026, mengidentifikasi tren kunci, dan merumuskan strategi proaktif yang dibutuhkan untuk menjaga keamanan data digital Anda di tengah gelombang tantangan yang terus berubah.

Lanskap Ancaman Siber di Tahun 2026: Lebih Canggih dan Terfragmentasi

Pada tahun 2026, para pelaku kejahatan siber telah mengasah kemampuan mereka, memanfaatkan teknologi mutakhir untuk melancarkan serangan yang lebih sulit dideteksi dan dinetralkan. Ancaman tidak lagi datang dalam bentuk yang sederhana, melainkan multi-vektor dan seringkali didukung oleh infrastruktur kejahatan yang terorganisir.

Serangan Berbasis AI dan Machine Learning

Pemanfaatan kecerdasan buatan (AI) dan machine learning (ML) tidak hanya menjadi alat bagi para pembela, tetapi juga senjata ampuh di tangan penyerang. Serangan phishing generatif yang sangat meyakinkan, malware adaptif yang mampu belajar dari lingkungan target, hingga serangan deepfake untuk rekayasa sosial, adalah beberapa contoh bagaimana AI/ML dimanfaatkan untuk meningkatkan efektivitas serangan. AI dapat digunakan untuk mengidentifikasi celah keamanan secara otomatis dan menyesuaikan taktik serangan secara real-time.

Ransomware as a Service (RaaS) dan Double Extortion yang Merajalela

Model bisnis Ransomware as a Service (RaaS) terus berkembang, memungkinkan bahkan individu dengan sedikit keahlian teknis untuk melancarkan serangan skala besar. Selain itu, praktik double extortion (pemerasan ganda) menjadi standar. Tidak hanya mengenkripsi data, pelaku juga mencuri data sensitif dan mengancam akan mempublikasikannya jika tebusan tidak dibayar. Ini menciptakan tekanan yang jauh lebih besar bagi korban dan memperumit respons insiden.

Ancaman terhadap Supply Chain Software

Keamanan rantai pasok perangkat lunak (software supply chain security) menjadi titik fokus serangan yang semakin meningkat. Pelaku kejahatan siber menyadari bahwa menyusup ke dalam satu komponen perangkat lunak yang digunakan oleh banyak entitas dapat membuka pintu ke ribuan target. Serangan seperti yang terlihat pada masa lalu akan terus berevolusi, menargetkan proses pengembangan, perpustakaan pihak ketiga, atau bahkan infrastruktur Continuous Integration/Continuous Delivery (CI/CD).

Kerentanan IoT dan Edge Computing

Ekosistem Internet of Things (IoT) yang terus membesar, mulai dari perangkat pintar di rumah hingga sensor industri di pabrik, menjadi target empuk. Banyak perangkat IoT masih memiliki kelemahan keamanan dasar, menjadikannya titik masuk yang mudah bagi penyerang untuk meluncurkan serangan DDoS, memata-matai, atau bahkan mendapatkan akses ke jaringan yang lebih luas. Edge computing, meskipun menawarkan efisiensi, juga memperluas permukaan serangan yang harus dilindungi.

Prediksi Tren Keamanan Data Digital 2026: Strategi Pertahanan yang Adaptif

Menghadapi ancaman yang semakin canggih, strategi keamanan data digital di tahun 2026 haruslah proaktif, adaptif, dan terintegrasi. Pendekatan lama yang bersifat reaktif tidak lagi memadai.

Adopsi Zero Trust Architecture yang Meluas

Filosofi Zero Trust, yang menyatakan "jangan pernah percaya, selalu verifikasi", bukan lagi sekadar konsep, melainkan menjadi fondasi utama strategi keamanan. Di tahun 2026, implementasi arsitektur Zero Trust akan menjadi lebih matang, mencakup verifikasi identitas yang ketat untuk setiap pengguna dan perangkat, pembatasan akses berbasis hak istimewa terkecil (least privilege), dan segmentasi jaringan mikro yang ekstensif.

Pentingnya Keamanan AI dan Otomatisasi

Untuk melawan serangan berbasis AI, pembela juga harus memanfaatkan AI. Sistem keamanan yang didukung AI akan menjadi lebih umum untuk deteksi anomali, respons insiden otomatis, dan analisis prediktif. Namun, keamanan AI itu sendiri menjadi krusial; perlindungan terhadap serangan adversarial AI dan memastikan integritas model AI akan menjadi area penelitian dan pengembangan yang intens.

Kriptografi Post-Quantum: Antisipasi Masa Depan

Dengan kemajuan komputasi kuantum, ancaman terhadap algoritma kriptografi tradisional semakin nyata. Meskipun dampaknya mungkin belum masif di tahun 2026, organisasi yang berpikiran maju akan mulai menginvestasikan dan menguji solusi kriptografi post-quantum. Ini adalah persiapan untuk masa depan di mana komputer kuantum berpotensi memecahkan enkripsi yang saat ini dianggap aman.

Peningkatan Fokus pada Keamanan Cloud Native

Adopsi cloud native architecture dan serverless computing terus berlanjut. Keamanan di lingkungan ini memerlukan pendekatan yang berbeda, dengan fokus pada konfigurasi yang aman, manajemen identitas dan akses (IAM) yang ketat, keamanan API, dan pemindaian kerentanan berkelanjutan dalam siklus pengembangan (DevSecOps). Keamanan tidak lagi menjadi pemikiran setelahnya, melainkan terintegrasi sejak awal desain.

Pengelolaan Privasi Data yang Lebih Ketat

Regulasi privasi data global seperti GDPR, CCPA, dan UU PDP di Indonesia akan terus diperketat, dengan penekanan pada transparansi, akuntabilitas, dan hak-hak individu atas data mereka. Organisasi harus berinvestasi dalam alat dan proses untuk memastikan kepatuhan yang berkelanjutan, termasuk pemetaan data, manajemen persetujuan, dan implementasi teknik privasi data seperti anonimisasi dan pseudonimisasi.

Membangun Ketahanan Siber: Langkah-Langkah Konkret untuk Organisasi

Mewujudkan strategi keamanan data digital yang efektif membutuhkan lebih dari sekadar teknologi. Ini memerlukan pendekatan holistik yang melibatkan orang, proses, dan teknologi.

Investasi dalam Pelatihan dan Kesadaran Keamanan

Faktor manusia tetap menjadi tautan terlemah dalam banyak kasus pelanggaran keamanan. Pelatihan kesadaran keamanan siber yang berkelanjutan dan interaktif bagi seluruh karyawan adalah investasi vital. Ini harus mencakup pengenalan terhadap ancaman terbaru, praktik terbaik untuk kata sandi, deteksi phishing, dan protokol pelaporan insiden.

Menerapkan Otomatisasi Keamanan dan SOAR

Dengan volume ancaman yang terus meningkat, mengandalkan intervensi manual adalah hal yang tidak realistis. Implementasi platform Security Orchestration, Automation, and Response (SOAR) dapat membantu organisasi mengotomatisasi tugas-tugas keamanan rutin, mempercepat deteksi dan respons terhadap insiden, serta mengurangi beban kerja tim keamanan.

Memperkuat Rencana Respon Insiden

Tidak ada organisasi yang 100% kebal terhadap serangan. Oleh karena itu, memiliki rencana respons insiden yang kuat, teruji, dan diperbarui secara berkala adalah mutlak. Rencana ini harus mencakup langkah-langkah deteksi, penahanan, pemberantasan, pemulihan, dan pelajaran yang didapat. Latihan simulasi serangan (tabletop exercises) harus dilakukan secara rutin.

Kolaborasi dan Berbagi Informasi Ancaman

Tidak ada yang bisa menghadapi ancaman siber sendirian. Kolaborasi dengan industri, pemerintah, dan komunitas keamanan siber (melalui threat intelligence platforms atau forum berbagi informasi) memungkinkan organisasi untuk tetap mendapatkan informasi terbaru tentang ancaman, taktik, dan kerentanan, sehingga dapat memperkuat pertahanan secara kolektif.

Peran Individu dalam Ekosistem Keamanan Digital 2026

Sementara organisasi membangun benteng pertahanan yang canggih, individu sebagai pengguna akhir memiliki peran yang tak kalah penting dalam menjaga keamanan data digital di tahun 2026.

Kredensial yang Kuat dan Otentikasi Multi-Faktor (MFA)

Menggunakan kata sandi yang unik, kuat, dan mengaktifkan otentikasi multi-faktor (MFA) di mana pun memungkinkan adalah langkah paling dasar namun paling efektif. MFA menambahkan lapisan keamanan kritis yang dapat mencegah akses tidak sah bahkan jika kata sandi Anda berhasil dibobol.

Kewaspadaan Terhadap Social Engineering

Serangan social engineering, termasuk phishing dan smishing, akan terus menjadi vektor serangan utama. Kehati-hatian dalam mengklik tautan, membuka lampiran email dari sumber yang tidak dikenal, atau memberikan informasi pribadi adalah kunci. Selalu verifikasi permintaan yang mencurigakan.

Pembaruan Perangkat Lunak Secara Rutin

Memastikan semua perangkat lunak, sistem operasi, dan aplikasi selalu diperbarui adalah pertahanan vital terhadap eksploitasi kerentanan yang diketahui. Pembaruan seringkali berisi tambalan keamanan yang menambal celah yang bisa dimanfaatkan oleh penyerang.

Kesimpulan

Prediksi tren keamanan data digital 2026 menunjukkan bahwa kita berada di garis depan perang siber yang semakin intens dan kompleks. Ancaman siber generasi selanjutnya, yang didukung oleh AI, otomatisasi, dan ekosistem kejahatan yang terorganisir, menuntut pendekatan yang lebih proaktif, adaptif, dan kolaboratif dari semua pihak.

Bagi organisasi, ini berarti investasi berkelanjutan dalam teknologi keamanan canggih, adopsi model Zero Trust, penguatan keamanan rantai pasok, serta yang paling penting, pemberdayaan sumber daya manusia melalui pelatihan dan kesadaran. Bagi individu, kewaspadaan pribadi dan praktik keamanan dasar tetap menjadi benteng pertahanan pertama.

Kesiapan kita dalam menghadapi gelombang ancaman siber yang akan datang tidak hanya akan menentukan kelangsungan dan keberhasilan bisnis, tetapi juga melindungi privasi dan keamanan pribadi kita di era digital ini. Mari bersama-sama membangun masa depan digital yang lebih aman.